脆弱な「やられサーバ」を構築してハッカー気分

あなたは、パソコンに「Kali Linux」を入れましたか?

このサイトでも

「ノートパソコンにKali Linux 2021.1をインストール(手順)」

https://whitemarkn.com/learning-ethical-hacker/kalilinux-install/

「ディスクトップパソコンに仮想環境を作成してKali Linux 2021.1をインストール(手順)」

https://whitemarkn.com/learning-ethical-hacker/virtualbox-kalilinux/

などをご紹介させていただき、たくさんの方に環境を構築していただきました。

Kali Linuxの準備が出来たら次にすることは、脆弱なコンピュータにアタックすることですよね。

ホワイトハッカー(Ethical Hacking)ともあろう方が、まさか他人のサイトにアタックすることは無いと思います。

[word_balloon id="1" size="M" position="L" name_position="under_avatar" radius="true" balloon="talk" balloon_shadow="true"]私も自分のLANにつながっているwindowsパソコンや、テスト用のドメインを取得しサイトを作成して、公開されている情報の取得(Reconnaissance(偵察)フェーズには使いましたが、バスワードの解析などScannning(情報の走査)フェーズになると攻撃になるため、今の環境では難しいことがわかりました。

このままではブラックハットハッカーになって捕まってしまいます。[/word_balloon]

現在、自分のディスクトップパソコンに仮想環境を作成してKali Linux 2022.3をインストールしているので、新たな仮想環境を作成して、そこに攻撃対象サイトを作成すれば自分のLAN内でおもいっきり攻撃ができるのではないかと方法を探すと・・・ありました。

「Metasploitable2」でやられサーバが仮想環境で作成ができて、脆弱性を突くKali Linuxのツールが使えるのです。

目次

Metasploitable2を使っての「やられサーバ」の構築

Metasploitable2とは

Metasploitable2とは、仮想環境を利用したMetasploitによるペネトレーションの練習やテストに使用するための脆弱性を持たせたサーバのことです。

「やられサーバ」の構築の前提条件

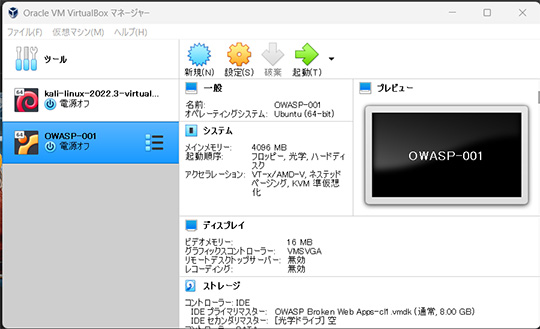

ディスクトップパソコンに仮想環境である「Oracle VM VirtualBox」がインストールされていること。インストールの方法については「ディスクトップパソコンに仮想環境を作成してKali Linux 2021.1をインストール(手順)」が参考になると思います。

Metasploitable2のダウンロード

(1)配布先 SOURCEFORGEにアクセスします。

https://sourceforge.net/projects/metasploitable/

(2)「Download」ボタンを押下して、metasploitable-linux-2.0.0.zipファイルをダウンロードします。

(3)ダウンロードした「metasploitable-linux-2.0.0.zip」ファイルを好きな場所に解凍します。

「やられサーバ」の構築

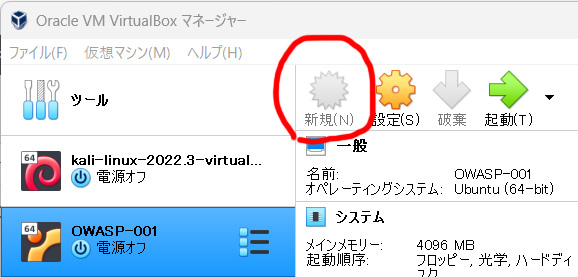

(1)「Oracle VM VirtualBox」を起動します。

(2)「新規(N)」ボタンをクリックします。

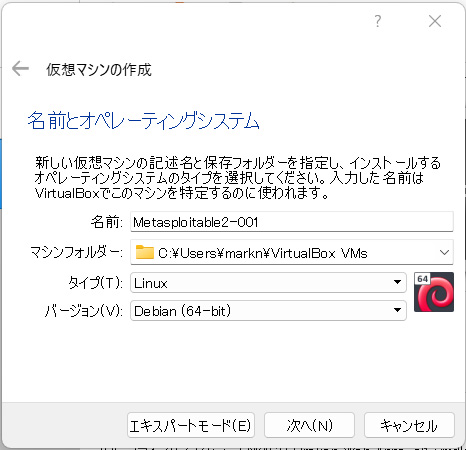

(3)「名前とオペレーティングシステム」画面で以下の項目を設定します。

・名前:Metasploitable2-001

(※やられサーバをたくさん作成する可能性があるため添え字をつけています。)

・マシンフェルダー:デフォルト値

・タイプ:Linux

・バージョン:Debian(64-bit)

値を設定後、「次へ(N)」ボタンを押下します。

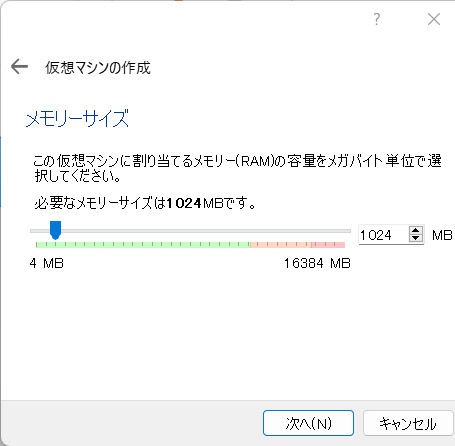

(4)「メモリーサイズ」画面でメモリーサイズを「1024MB(デフォルト値)」に設定して「次へ(N)」ボタンを押下します。

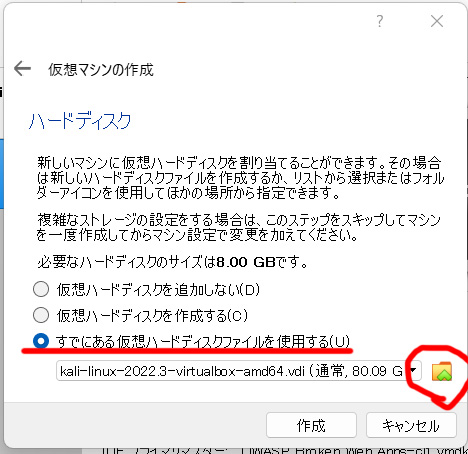

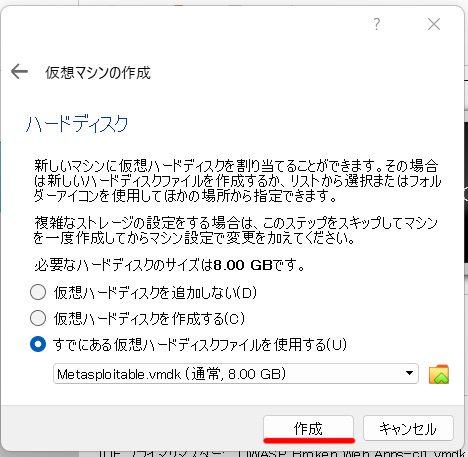

(5)「仮想マシンの作成」画面で「すでにある仮想ハードディスクファイルを使用する」を設定します。

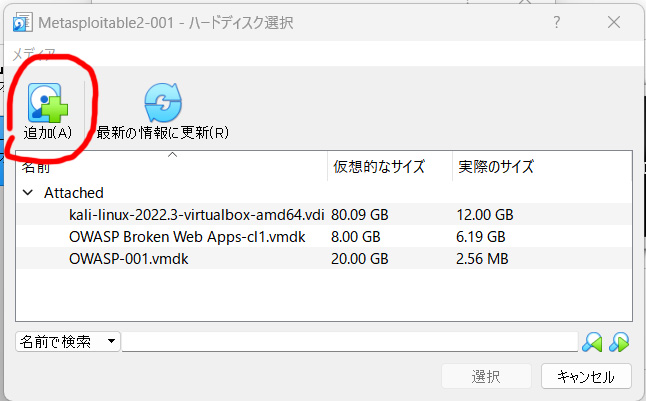

そして、上図赤丸の「ホルダー」のアイコンをクリックして「メディア」画面を表示します。

画面左上の「追加(A)」ボタンを押下します。

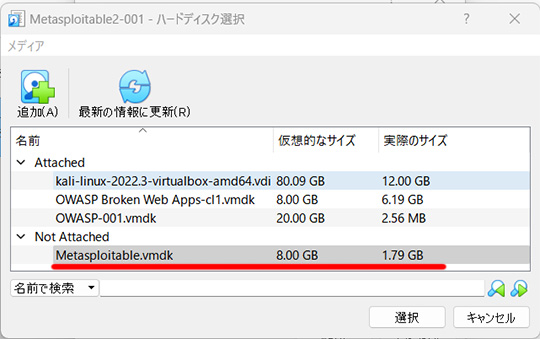

先ほど(3)で解凍した「metasploitable-linux-2.0.0.zip」ファイルより、「Metasploitable.vmdk」を選択して「開く(O)」ボタンを押下します。

「メディア」画面に戻りましたら「metasploitable.vmdk」を選択して「選択」ボタンを押下します。

「ハードディスク」の画面に戻り、「作成」ボタンを押下します。

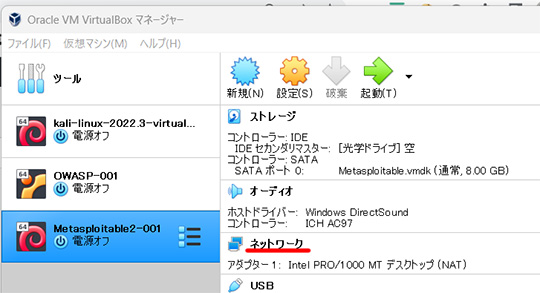

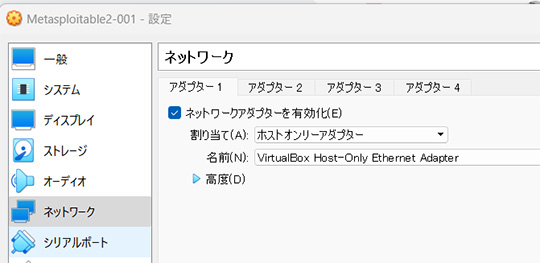

(6)ネットワークの設定(仮想LANアダプターの設定)

ネットワークをクリックして「ネットワーク」画面を表示します。

「ネットワークアダプターを有効化」の「割り当て」を「NAT」から「ホストオンリーアダプター」に変更して「OK」ボタンを押下します。

これで「やられサーバ」の構築が完了しました。

「やられサーバ」の起動

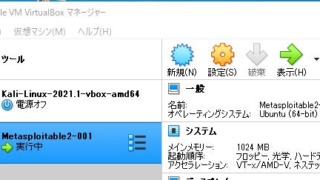

画面のツールから「Metasploitable2-001」を選択して「表示(H)」ボタンを押下します。

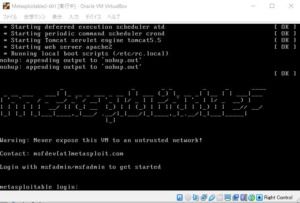

「Metasploitable012」のログイン画面が表示されます。

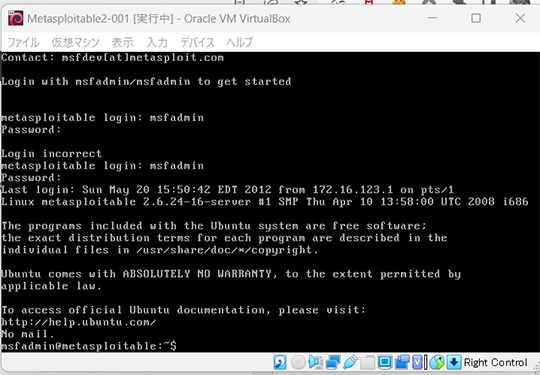

「やられサーバ」のログイン

ユーザー名:msfadmin

パスワード:msfadmin

です。

「やられサーバ」のIPアドレスの設定

ようやく「やられサーバ」の構築が終了しましたが、Kali Linuxから攻撃するためには「IPアドレス」が必要になります。

※ここで重要なポイントがあります。

「IPアドレス」を変更するためにはネットワークに関連するファイルを変更する必要があります。

当たり前ですがエディターを使って変更するわけでありますが、UNIX系のエディターは「VIエディター」を使います。この「VIエディター」の操作がクセモノなのです。

[word_balloon id="1" size="M" position="L" name_position="under_avatar" radius="true" balloon="talk" balloon_shadow="true"]私も30年ぐらい前に(^^;;公共システムをUNIXで開発していましたが、その頃から「VIエディター」は何も変わってない様子です。今必死で思い出しています。[/word_balloon]

でもね、その前に「VIエディター」を使うのであればキーボードの設定を変える必要があるのです。

現在「やられサーバ」を構築したばかりなので、キーボードは英語キーボードになっています。

英語キーボートと日本語キーボードは若干レイアウトが異なるため、「VIエディター」を使うためには絶対に日本語キーボードのレイアウトにする必要があります。

日本語キーボードの変更方法

msfadmin@metasploitable:~$ sudo su

[sudo] password for msfadmin: (パスワード"msfadmin"を入力します。)

root@@metasploitable:/home/msfadmin# loadkeys jp

Loading /usr/share/keymaps/jp.map.bz2「VIエディター」で使えるキーボードになりました。

(※確認として、キーボードで「:」押下してディスプレイに「:」が表示できればOKです。)

次に「VIエディター」の使い方ですが以下の動画を見て下さい。

IPアドレスの設定

「VIエディター」で"interface"のファイルを開きます。

root@@metasploitable:/home/msfadmin# vi /etc/network/interface「VIエディター」で開いたファイル

# This file describes the network interfaces available on your system

# and how to activate them. For more information, see interfaces(5).

# The loopback network interface

auto lo

iface lo inet loopback

# The primary network interface

allow-hotplug eth0

iface eth0 inet dhcp以下のように変更します。(10行目以降を修正/追加しています。)

# This file describes the network interfaces available on your system

# and how to activate them. For more information, see interfaces(5).

# The loopback network interface

auto lo

iface lo inet loopback

# The primary network interface

allow-hotplug eth0

iface eth0 inet static

address 10.0.0.10

netmask 255.255.255.0

gateway 10.0.0.1「やられサーバ」を構築のまとめ

いかがでしたか。

なかなか大変な作業でしたが、理解できれば「仮想環境」ですぐ「やられサーバー」が作成できますね。

攻撃して設定がおかしくなっても、新たに「やられサーバー」作るだけですから。

これで、気合を入れてハッキングのテストができるようになりました。