ハッカーはオンラインプラットホームであるVulnHubを利用して、様々な脆弱性を持ったやられサーバーを起動して攻撃を行い、脆弱性を学習します

VulnHubには、脆弱性をもったやられサーバーが約236台も登録されている様子です。学ぶには最高の環境ですね。

目次

VulnHubとは

VulnHubは、セキュリティやペネトレーションテストの学習者や専門家向けに、やられサーバー(脆弱な仮想マシン)を提供するオンラインプラットフォームです。

このやられサーバーは仮想環境で動作するので、自分のパソコンの環境内で安全に攻撃(動作確認)をすることができます。

VulnHubは、セキュリティ関連のスキルを向上させたい人々に向けて、様々なレベルのやられサーバーを提供しています。

「easy」、「Medium」、「Hard」など難易度がついているサーバーもあり、自分の実力にあった攻撃をすることも可能です。これらのやられサーバーは、侵入テストや脆弱性スキャン、エクスプロイトのテストなどに使用され、セキュリティやペネトレーションテストの学習者や専門家にとって重要なオンラインプラットフォームになります。

現実世界のシナリオに近い環境で、実際に攻撃技術を試すことができ、これにより、理論だけでなく、実践的なスキルが身につきます。

初心者から上級者まで、学習の段階に応じて適切なレベルのマシンを選べます。初心者は基本的な脆弱性を学び、上級者は高度な攻撃シナリオを体験できます。

初心者から上級者まで、学習の段階に応じて適切なレベルのマシンを選べます。初心者は基本的な脆弱性を学び、上級者は高度な攻撃シナリオを体験できます。

今回ダウンロードするやられサーバーの詳細

有名なVulnHubのやられサーバーは以下のものがあります。

※全て英語表記なので、英語苦手の方はブラウザの翻訳機能がお薦めです。

1.Kioptrixシリーズ

初心者向けで、OSの脆弱性や基本的な攻撃手法を学べる人気のマシンです。

2.Stapler

中級者向けのマシンで、複数の脆弱性が組み込まれており、エクスプロイト技術のスキルを向上させます。

3.Mr. Robot

人気ドラマ「Mr. Robot」に基づいた仮想マシンで、ドラマのシナリオを再現しながらセキュリティを学べるユニークなやられマシンです。

今回ダウンロードするやられサーバーは「Kioptrix」です。

初心者向けと言われている「Kioptrix」というやられサーバーを利用します。

Kioptrix: Level 1 (#1)について

・リリースについて

名前: Kioptrix: レベル 1 (#1)

発売日:2010年2月17日

著者: Kioptrix

シリーズ: Kioptrix

・提供形式

無料でダウンロード可能な仮想マシンイメージ

・対象ユーザー

初心者から上級者まで、さまざまなレベルのセキュリティ学習者

・ダウンロード

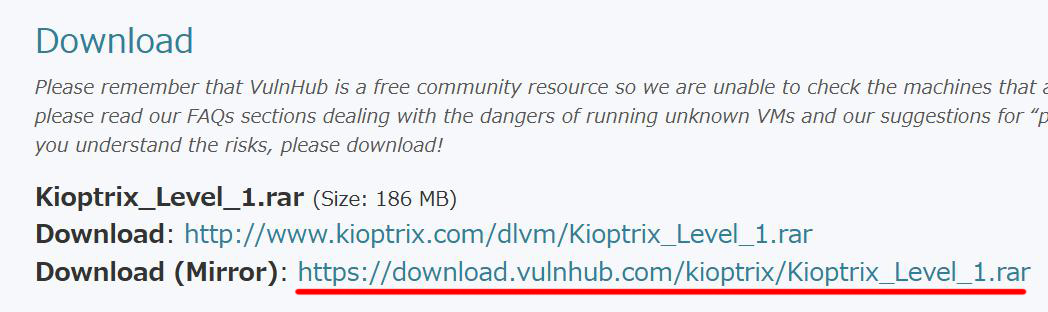

VulnHub は無料のコミュニティ リソースであるため、提供されたマシンをチェックすることはできません。ダウンロードする前に、不明な VM を実行する危険性や、「自分自身とネットワークを保護する」ための提案を扱った FAQ セクションをお読みください。リスクを理解している場合は、ダウンロードしてください。

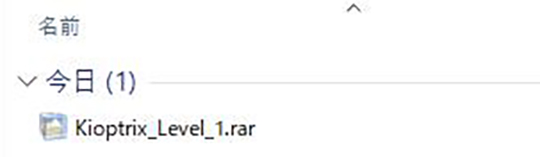

Kioptrix_Level_1.rar (サイズ: 186 MB)

・ファイル情報

ファイル名: Kioptrix_Level_1.rar

ファイルサイズ: 186 MB

MD5 : 6DF1A7DFA555A220054FB98BA87FACD4

SHA1 : 98CA3F4C079254E6B272265608E7D22119350A37

・仮想マシン

フォーマット: 仮想マシン (VMware)(※VirtualBoxでも利用できます。)

オペレーティングシステム: Linux

・ネットワーキング

DHCPサービス: 有効

IPアドレス: 自動的に割り当て

やられサーバー(仮想マシン)のダウンロード

1.VulnHubの公式サイトにアクセスします。(英語のサイトです。)

2.目的のやられサーバーを選択してダウンロードします。

今回は、検索窓から「キーワード」"Kioptrix"を入力してやられサーバーを探します。

ダウンロードするやられサーバーには、攻撃対象の脆弱性や難易度、仮想マシンのサイズが記載されています。(ブラウザの翻訳機能を利用すると便利です。)

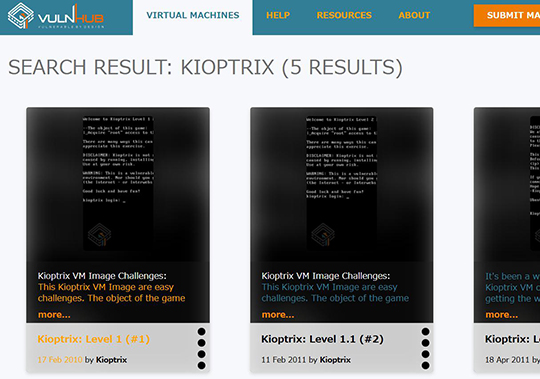

3.「Kioptrix」の検索結果が表示されました。

4.画面一番左の「Kioptrix: Level 1 (#1)」をクリックします。

5.Kioptrix: Level 1 (#1)の詳細ページが表示されました。

6.ダウンロード欄のアドレスをクリックしてファイルをダウンロードします。

注意:Downloadのアドレスをクリックするとサイトが無かったので、Download (Mirror)のアドレスをクリックしてファイルをダウンロードしました。

7.ファイル「Kioptrix_Level_1.rar」がダウンロードできました。

8.「Kioptrix_Level_1.rar」を解凍しておきます。

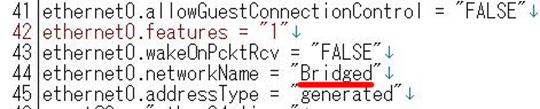

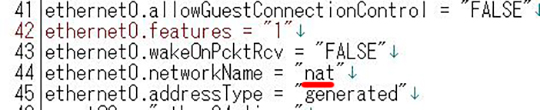

9.解凍したファイルで"Kioptix Level 1.vmx"のファイルをエディターで開きます。

10.44行目にある、networkNameの"Bridged"を"nat"に変更してください。

から

に変更します。

VirtualBoxにやられサーバーを設定する前のネットワークの準備

脆弱性の確認をVirtualBoxで行います。

VirtualBox内に"Kali Linux"と"Kioptrix: Level 1 (#1)"の2つのPC(OS)をを立ち上げるのですが、当然の事ながらこの2つのPC内で通信をする必要があります。

通信方法はいろいろあるのですが、今回はゲストPC同士の通信も外部ネットワークとの通信もできる「NATネットワーク」を利用します。

※外部ネットワークとの通信をしない場合、例えば、Kali Linuxでブラウザで調べものなどをしない場合は、内部ネットワークでも問題ないと考えます。

| ネットワーク | ゲストPC同士の通信 | 外部ネットワークとの通信 |

| NAT | できない | できる |

| 内部ネットワーク | できる | できない |

| NATネットワーク | できる | できる |

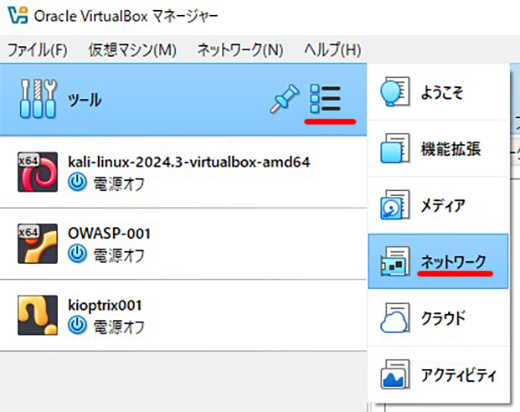

NATネットワークの設定方法

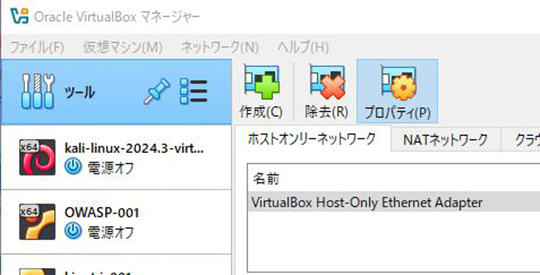

1.画面上部の「ツール」の三本線をクリックして「ネットワーク」を選択します。

2.ネットワークの画面が表示されました。

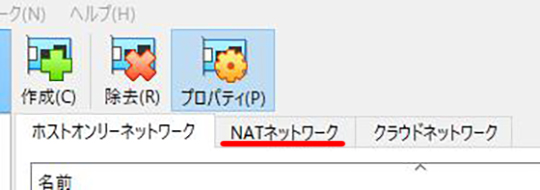

3.NATネットワークタブをクリックします。

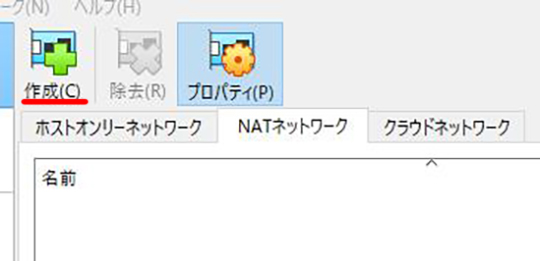

4.「作成」ボタンを押下します。

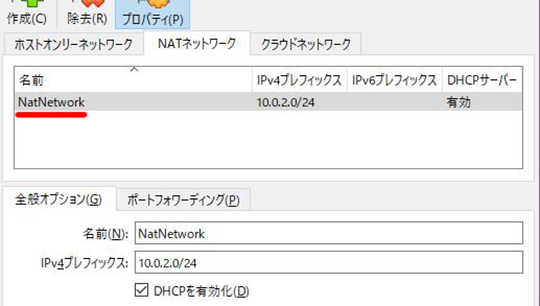

5."Natnetwork"が追加されました。

VirtualBoxに「Kioptrix」というやられサーバーを登録

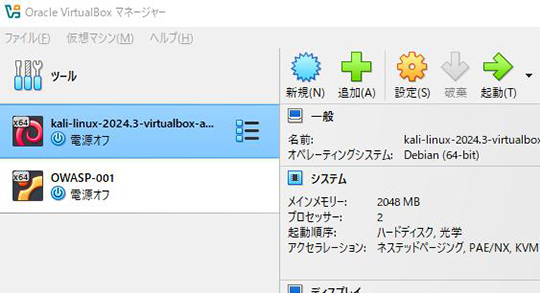

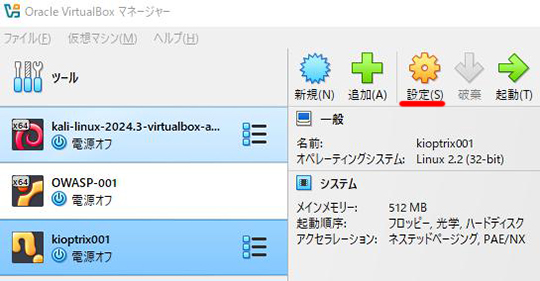

1.VirtualBoxを起動します。

2.「新規」ボタンを押下します。

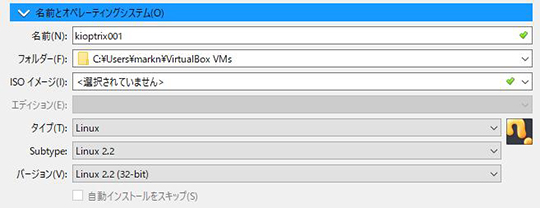

3.「名前とオペレーティングシステム」の設定

・名前はやられサーバーの名前に任意に付けて下さい。

(例) kioptrix001

・フォルダーは変更無し

・ISOイメージは変更無し

・タイプは「Linux」を選択

・Subtypeは「Linux 2.2」を選択

・バージョンは「Linux 2.2(32-bit)」を選択

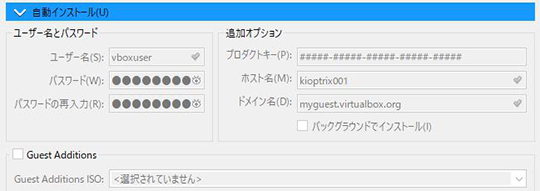

4.「自動インストール」は設定無し

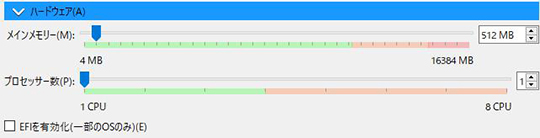

5.「ハードウェア」の設定

・メインメモリーは「512MB」を設定

・プロセッサー数は「1」を設定

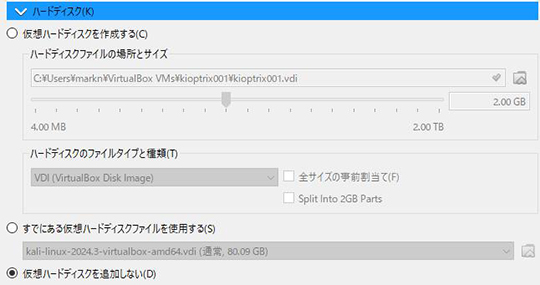

6.「ハードディスク」の設定

・「仮想ハードディスクを追加しない」にチェック

7.「完了」ボタンを押下します。

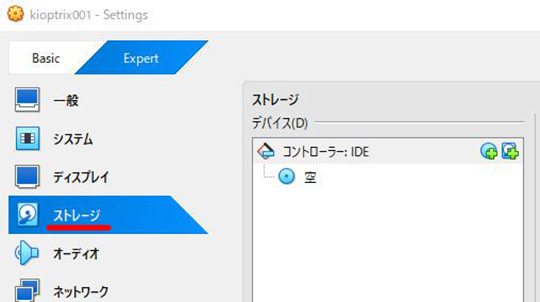

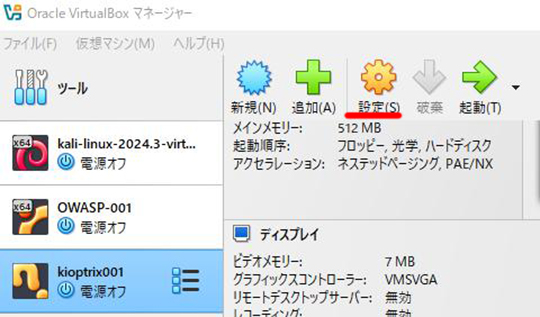

8.「設定」ボタンを押下します。

9.「ストレージ」を選択します。

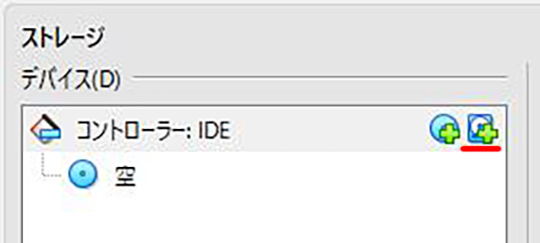

10.「デバイス」の「コントローラー:IDE」の右横にある「ハードディスクの追加」ボタンを押下します。

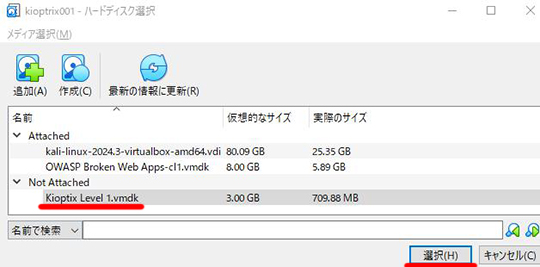

11.「メディア選択」画面で、「追加」ボタンを押下します。

12.さきほど解凍した「Kioptix Level 1.vmdk」ファイルを検索して、選択して「開く」ボタンを押下します。

13.「Kioptix Level 1.vmdk」が追加されました。

「Kioptix Level 1.vmdk」を選択して、「選択」ボタンを押下します。

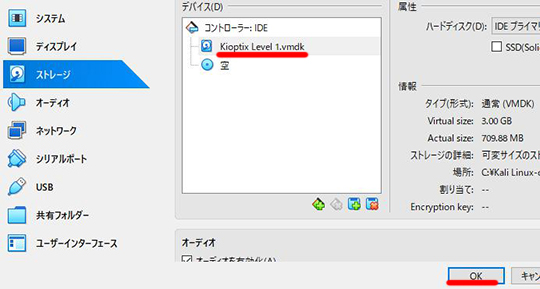

14.ストレージの画面に「Kioptix Level 1.vmdk」が表示されました。

「Kioptix Level 1.vmdk」を選択して、「OK」ボタンを押下します。

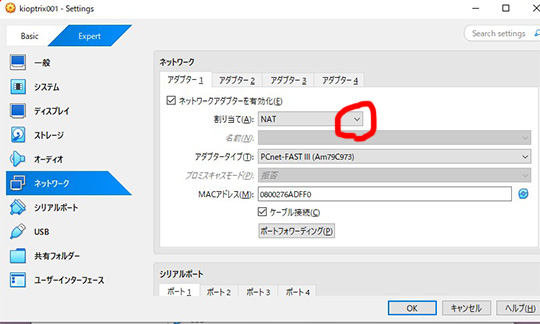

15.ネットワークを変更します。「設定」ボタンを押下します。

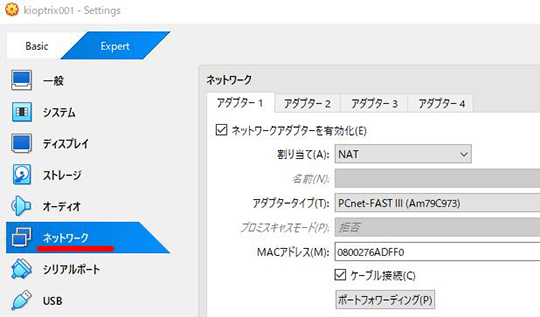

16.「ネットワーク」をクリックします。

17.割り当てを「NAT」から「NATネットワーク」に変更します。

18.「NATネットワーク」に設定が変更になりました。「OK」ボタンで終了です。

※同様に、VirtualBoxに登録されているKali LinuxなどのゲストPCも変更してください。

これで、やられサーバー"Kioptix"の設定が完了しました。

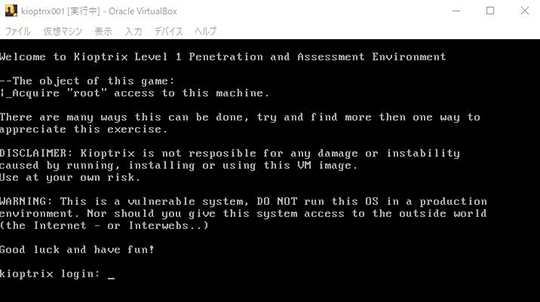

19.起動ボタンを押下して、Kioptixを立ち上げます。

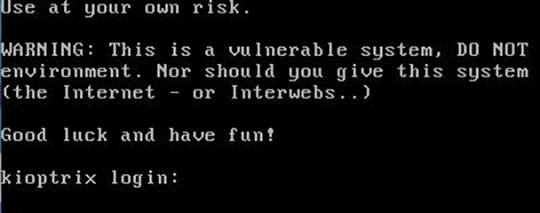

20."kioptrix login:"が表示されたら立ち上げ完了です。

攻撃のヒント

ヒントなんて大げさですね。(^^;

やられサーバーのKioptixを立ち上げてもログインの情報やパスワードはわかりません。

とりあえず、やられサーバーの「IPアドレス」を簡単に見つけましょう。

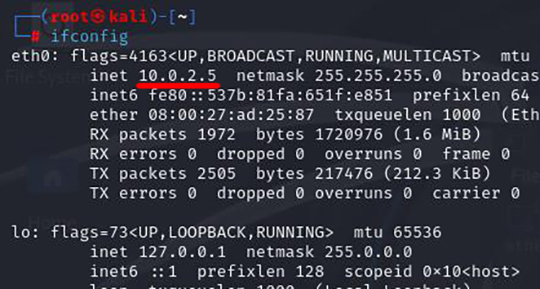

1.Kali Linuxだけ立ち上げる。

2.まず、Kali Linuxで自分のIPアドレスを確認します。

コマンド:"ifconfig"

これで、自分のIPアドレスが"10.0.2.5"であることが分かりました。

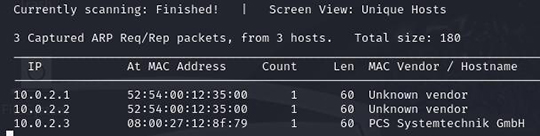

3.次に、Kali LinuxでVirtualBox内で使われているIPアドレスを調べます。

コマンド:"netdiscover -r 10.0.2.0/24"

"10.0.2.1","10.0.2.0","10.0.2.3"のIPアドレスが見つかりました。

4.次に、Kioptixのやられサーバーを起動します。

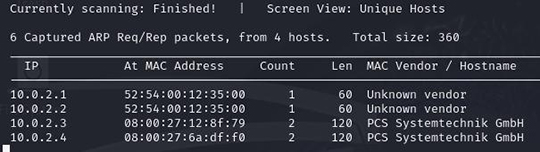

5.Kioptixのやられサーバーが起動後、Kali Linuxで再度VirtualBox内で使われているIPアドレスを調べます。

コマンド:"netdiscover -r 10.0.2.0/24"

先ほどのnetdiscoverのコマンドと見比べると

"10.0.2.4"が増えています。

多分、"10.0.2.4"のIPアドレスが、KioptixのやられサーバーのIPアドレスだと考えられます。

あとは、

・Nmap

ポートスキャンで開いているサービスを確認

・OWASP ZAP、Burp Suite

Webアプリケーションの脆弱性を発見

・Metasploit

エクスプロイトフレームワークを使用して脆弱性の攻撃を自動化

・Hydra、John the Ripper

パスワードクラッキング

などのツールを使えば、ハッキングできるのではないでしょうか。

ハッカーはオンラインプラットホームであるVulnHubを利用して、様々な脆弱性を持ったやられサーバーを起動して攻撃を行い、脆弱性を学習します。のまとめ

VulnHubは、自分のペースでセキュリティのスキルを深められる優れたやられサーバーのリソースです。仮想環境でリスクを取らずに実践的なテストを行うことで、脆弱性の発見やエクスプロイトのスキルを段階的に向上させることができます。

誰にも迷惑をかけずに、じっくり自分のペースで学習することができますね。

分からない箇所は、ネットでググれば見つかると思います。(^^;;