ハッカーはcrackmapexecを利用してWindowsのActive Directory環境の侵入テストを行う最適な万能ツールです。(Kali Linux)

crackmapexecは、windowsを攻撃するハッキングツールです。

目次

crackmapexecとは

CrackMapExec(CME)は、Windowsの情報の収集、高度なパスワード攻撃の実行、ラテラルムーブメントなどのエクスプロイト後のアクティビティの実行を自動化するオープンソースのハッキングツールです。

これは、Windows Active Directory環境を標的とする「スイスアーミーナイフ」として設計されており、多くの実際の攻撃で使用されています。

機能

CrackMapExecの主な機能は次のとおりです。

・Active Directory 列挙

Active Directory ドメイン、フォレスト、ユーザー、グループ、コンピューター、および信頼関係を列挙して、ターゲット環境に関する情報を収集できます。

・クレデンシャルブルート フォース

このツールは、パスワード スプレー、クレデンシャル スタッフィング、ブルートフォース攻撃を使用して、さまざまなネットワーク サービス (SMB、RPC、LDAP、WinRM など) を攻撃できます。

・リモートコード実行

CrackMapExecを使用すると、PowerShell、WMI、SMB、およびPSExecを使用して、ターゲットシステム上でコマンドとスクリプトをリモートで実行できます。

・ラテラルムーブメント

CMEは、pass-the-hash、pass-the-ticket、token偽装などの手法を使用して、社内ネットワーク上の侵害されたマシン間でラテラルムーブメントを実行し、ジャンプすることができます。

・強力な統合サポート

このツールのAPIとスクリプトサポートにより、Metasploit、PowerShell Empire、BloodHoundなどの他の侵入テストツールと簡単に統合できます。

ツールの場所

[Applications]→[08-Exploitation Tools]→[crackmapexec]

ツールと使用方法

crackmapexec [-h] [-t THREADS] [--timeout TIMEOUT] [--jitter INTERVAL] [--darrell] [--verbose]

{rdp,winrm,ldap,ssh,mssql,smb,ftp} ...

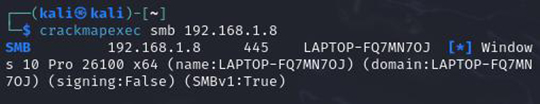

例 crackmapexec smb 192.168.1.8

SMB 192.168.1.8 445 LAPTOP-FQ7MN7O [*] Windows 10 Pro 26100 x64 (name:LAPTOP-FQ7MN7O) (domain:LAPTOP-FQ7MN7O) (signing:False) (SMBv1:True)

オプション(options)

-h, --help

show this help message and exit

このヘルプ・メッセージを表示して終了する。

-t THREADS

set how many concurrent threads to use (default: 100)

THREADS 使用する同時スレッド数を設定する (デフォルト: 100)

--timeout TIMEOUT

max timeout in seconds of each thread (default: None)

各スレッドの最大タイムアウトを秒単位で設定(デフォルト:なし)

--jitter INTERVAL

sets a random delay between each connection (default: None)

各接続の間にランダムな遅延を設定する (デフォルト: なし)

--darrell

give Darrell a hand

ダレルに手を貸す

--verbose

enable verbose output

冗長出力を有効にする

利用可能なプロトコル

・rdp

デスクトップコンピューターをリモートで使用するための プロトコル

・winrm

Windows が別のサーバーとリモート通信するために使用する管理プロトコル

・ldap

インターネットなどのIPネットワークを通じてディレクトリサービスにアクセスするためのプロトコル

・ssh

ネットワーク上のコンピュータを遠隔操作するためのプロトコル

・mssql

TCP/IP ネットワーク プロトコル、名前付きパイプ プロトコル、 共有メモリ プロトコル

・smb

Windowsに実装されているファイル共有用プロトコル

・ftp

ファイル転送プロトコル

crackmapexecのまとめ

CrackMapExecは、windows対応の非常に強力なツールです。

Active Directory環境に対してエクスプロイト後のアクティビティを実行する能力は、他のオープンソースツールとは比べものになりません。

ペネトレーションテスターやレッドチームは、この能力を利用して、組織のセキュリティ体制を徹底的に評価し、脆弱性を特定し、サイバー防御を強化するための改善を推奨します。